Qui a accès à quoi dans votre entreprise ?

Si vous ne savez pas, personne ne sait.

Sans gestion centralisée des identités, les droits d’accès s’accumulent sans contrôle. Diskod déploie l’IAM pour maîtriser chaque identité, chaque droit et chaque accès dans votre SI.

Sans IAM, les droits s’accumulent sans contrôle

L’absence de gestion des identités crée des risques majeurs de sécurité et de conformité.

Privilèges excessifs

Un comptable avec des droits admin, un stagiaire qui accède aux données RH : les droits s’accumulent au fil des changements de poste sans jamais être révisés.

Comptes orphelins

En moyenne, 30% des comptes AD actifs appartiennent à des collaborateurs qui ont quitté l’entreprise. Autant de portes dérobées.

Non-conformité ISO 27001

La norme exige une revue périodique des droits d’accès (A.9.2.5). Sans IAM, cette revue est manuelle, incomplète et coûteuse.

Onboarding/offboarding lent

Créer manuellement tous les comptes d’un nouveau collaborateur (AD, mail, ERP, CRM, VPN) prend des heures. Les oublis sont fréquents.

L’IAM en chiffres

Des réalités qui justifient une gestion centralisée des identités.

Notre approche : identifier, autoriser, tracer

Diskod déploie l’IAM pour une gouvernance complète des identités.

Gestion du cycle de vie

Création, modification, suspension et suppression des identités automatisées selon les mouvements RH. Zéro compte orphelin.

Gestion des rôles (RBAC)

Modèle de permissions basé sur les rôles métier. Chaque collaborateur reçoit exactement les droits nécessaires à sa fonction, ni plus ni moins.

Revue des accès

Campagnes de recertification périodiques : chaque responsable valide les droits de son équipe. Détection automatique des anomalies.

Gestion des accès privilégiés (PAM)

Coffre-fort de mots de passe admin, enregistrement des sessions privilégiées, rotation automatique des mots de passe des comptes à haut privilège.

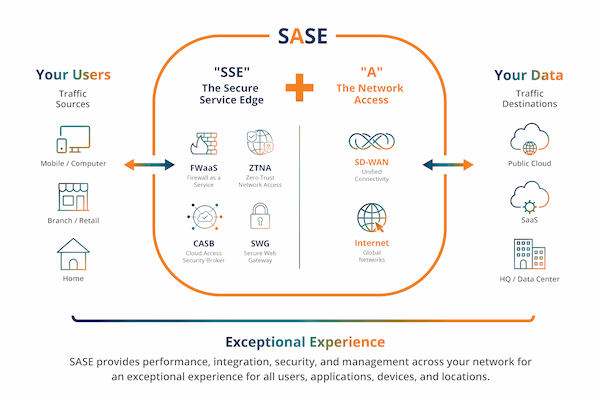

Fédération d’identité

Connexion de votre annuaire avec les applications cloud (SAML, OIDC). Une identité unique pour on-premise et cloud.

Audit & reporting

Journalisation de toutes les opérations IAM, rapports de conformité, tableau de bord de l’état des identités.

Comment Diskod déploie votre IAM

Une démarche structurée pour une gouvernance des identités durable.

Audit & nettoyage

Inventaire des comptes et des droits, suppression des comptes orphelins, identification des privilèges excessifs. État des lieux complet.

Modélisation des rôles

Définition des rôles métier, matrice RBAC, politique d’accès par application et par zone. Alignement IT/RH.

Déploiement & automatisation

Mise en place du provisionnement automatisé, intégration SSO/MFA, configuration des workflows d’approbation.

Gouvernance continue

Revues d’accès périodiques, recertification, audit de conformité, amélioration du modèle de rôles.

Nos autres expertises en gestion des identités

L’IAM s’intègre dans un écosystème complet de gestion des identités.

Authentification Multi-Facteurs

MFA/2FA pour sécuriser chaque connexion avec un second facteur.

Découvrir →

Pointage & Gestion des Temps

Solutions de pointage, gestion des présences et des horaires.

Découvrir →

SSO (Single Sign-On)

Connexion unique à toutes vos applications avec un seul identifiant.

Découvrir →

Provisionnement Automatique

Création et suppression automatisées des comptes utilisateurs.

Découvrir →Ce que disent nos clients

« L’audit IAM de Diskod a révélé 180 comptes orphelins et 45 collaborateurs avec des droits admin injustifiés. En 3 mois, l’IAM était en place : provisionnement automatique, revue des droits et zéro compte orphelin. L’audit ISO 27001 est passé sans observation. »

Questions fréquentes sur l’IAM

Tout ce que vous devez savoir sur la gestion des identités et des accès.

Active Directory est un annuaire (stocke les identités). L’IAM est une couche de gouvernance (gère le cycle de vie, les droits, les revues). L’IAM s’appuie sur AD mais va bien au-delà.

2-3 mois pour une PME, 6-12 mois pour un grand groupe. Les bénéfices (nettoyage des comptes orphelins, provisionnement automatisé) sont visibles dès les premières semaines.

Pour les PME, Azure AD/Entra ID avec ses fonctionnalités natives suffit souvent. Pour les grands groupes, des solutions comme SailPoint, Saviynt ou One Identity sont recommandées.

Le système RH (SIRH) devient la source de vérité : à l’embauche, les comptes se créent automatiquement. Au départ, ils se désactivent. Diskod configure les connecteurs HR ↔ IAM.

ISO 27001 (A.9.2.5) et PCI-DSS l’exigent. Même sans obligation, c’est une bonne pratique essentielle : les droits dérivent naturellement si personne ne les vérifie.

Le PAM (Privileged Access Management) protège les comptes admin : coffre-fort de mots de passe, rotation automatique, enregistrement vidéo des sessions admin. Indispensable pour les comptes root/admin.

Vous ne pouvez pas sécuriser ce que vous ne gouvernez pas.

Nos experts auditent gratuitement vos identités et identifient les comptes orphelins et privilèges excessifs.