Un appareil inconnu vient de se connecter à votre réseau.

Il a accès à tout.

Sans NAC, chaque prise Ethernet et chaque point d’accès Wi-Fi est une porte ouverte. Diskod déploie des solutions de contrôle d’accès réseau pour authentifier chaque appareil et appliquer des politiques de sécurité avant toute connexion.

Sans NAC, votre réseau accepte tout le monde

L’absence de contrôle d’accès réseau expose votre infrastructure à des risques majeurs.

BYOD non contrôlé

Smartphones personnels, tablettes, clés USB Wi-Fi : les appareils non gérés se connectent à votre réseau sans aucune vérification de conformité ou de sécurité.

Appareils compromis

Un poste infecté qui se connecte au réseau propage le malware instantanément. Sans vérification de l’état de santé du poste avant connexion, le risque est total.

Shadow IT invisible

Des appareils IoT, imprimantes, caméras et équipements non inventoriés accèdent au réseau. Vous ne savez pas combien d’appareils sont connectés ni lesquels.

Segmentation contournable

Sans authentification au niveau du port réseau, la segmentation VLAN peut être conttournée en changeant simplement de prise Ethernet ou en usurpant une adresse MAC.

Le NAC en chiffres

Des réalités qui justifient de contrôler chaque accès à votre réseau.

Notre approche : authentifier, vérifier, segmenter

Diskod déploie le NAC pour contrôler chaque appareil qui se connecte à votre réseau.

Authentification 802.1X

Chaque appareil s’authentifie avant d’accéder au réseau. Certificats, identifiants AD ou MAC authentication bypass pour les équipements légacy.

Posture assessment

Vérification de la conformité du poste avant connexion : antivirus à jour, OS patché, disque chiffré. Les postes non conformes sont isolés.

VLAN dynamique

Attribution automatique du VLAN en fonction du profil de l’utilisateur et de l’appareil. Employés, invités, IoT et BYOD : chacun dans son segment.

Visibilité & inventaire

Découverte automatique de tous les appareils connectés. Profilage par type, OS, constructeur. Inventaire temps réel de votre parc connecté.

Portail invités

Portail captif personnalisé pour l’accès Wi-Fi des visiteurs. Auto-enregistrement, parrainage, durée limitée, accès Internet uniquement.

Reporting & conformité

Historique des connexions, rapport de conformité du parc, alertes sur appareils non autorisés. Documentation pour ISO 27001 et audits.

Comment Diskod déploie votre NAC

Un déploiement progressif pour zéro perturbation de vos opérations.

Découverte & inventaire

Scan de votre réseau pour identifier tous les appareils connectés, profilage et classification, identification des équipements légacy non compatible 802.1X.

Conception & politique

Définition des politiques d’accès par profil (employé, invité, IoT, BYOD), conception de l’architecture 802.1X, intégration avec Active Directory.

Déploiement progressif

Déploiement en mode monitor d’abord (visibilité sans blocage), puis passage progressif en mode enforcement. Zéro perturbation pour les utilisateurs.

Exploitation & ajustement

Gestion des exceptions, ajustement des politiques, support aux utilisateurs, ajout de nouveaux profils selon l’évolution de votre parc.

Nos autres expertises en sécurité & conformité

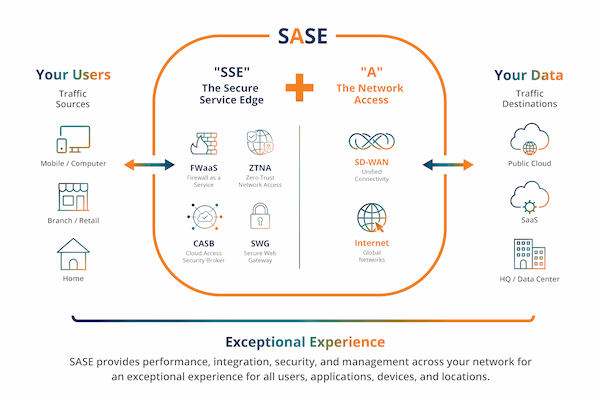

Le NAC s’intègre dans un écosystème complet de sécurité et conformité.

Surveillance Vidéo

Vidéosurveillance IP intelligente avec analyse vidéo et stockage sécurisé.

Découvrir →

Alarme & Détection Incendie

Détection incendie, alarmes anti-intrusion et dispositifs d’alerte conformes.

Découvrir →

Contrôle d’Accès Physique

Badges, biométrie et sas pour contrôler qui entre dans vos locaux.

Découvrir →

Pare-feu & Sécurité Réseau

Firewalls nouvelle génération, IPS/IDS et segmentation réseau.

Découvrir →

Protection des Endpoints

EDR, antimalware avancé et gestion des vulnérabilités postes.

Découvrir →

Sécurité des Applications

WAF, pentest, audit de code et DevSecOps pour vos applications web.

Découvrir →

Chiffrement des Données

Chiffrement au repos et en transit, gestion des clés et DLP.

Découvrir →

Conformité RGPD

Mise en conformité RGPD et loi 09-08, registre des traitements, DPO.

Découvrir →

Certification ISO 27001 & plus

Accompagnement de l’analyse d’écart à la certification.

Découvrir →Ce que disent nos clients

« Le NAC déployé par Diskod a révélé 340 appareils non autorisés sur notre réseau, dont des caméras IoT avec des mots de passe par défaut. Aujourd’hui, chaque connexion est authentifiée et segmentée. Nous dormons mieux. »

Questions fréquentes sur le NAC

Tout ce que vous devez savoir sur le contrôle d’accès réseau.

Le NAC (Network Access Control) contrôle quels appareils peuvent se connecter à votre réseau et à quelles ressources ils accèdent. Il authentifie l’appareil et l’utilisateur, vérifie la conformité du poste et l’affecte au bon segment réseau.

Non, s’il est bien déployé. Le mode monitor permet de valider les politiques sans bloquer personne. Le passage en enforcement est progressif. Les postes conformes ne voient aucune différence, tout est transparent.

Les équipements qui ne supportent pas 802.1X utilisent le MAC Authentication Bypass (MAB). Ils sont identifiés par leur adresse MAC et affectés à un VLAN IoT isolé avec des règles de filtrage strictes.

Le NAC intègre la sécurité Wi-Fi nativement : authentification WPA3-Enterprise avec 802.1X, portail captif pour les invités, VLAN dynamique par profil. L’expérience utilisateur reste fluide.

Cisco ISE, Aruba ClearPass, FortiNAC selon votre infrastructure existante. Pour les PME, PacketFence (open source) est une alternative performante et économique que Diskod déploie et maintient.

Phase de découverte et design : 2-3 semaines. Déploiement en mode monitor : 2-4 semaines. Passage en enforcement : 4-8 semaines (progressif). Les premiers bénéfices (visibilité) sont immédiats dès le mode monitor.

Savez-vous vraiment ce qui est connecté à votre réseau ?

Nos experts réalisent gratuitement une découverte de votre réseau et identifient tous les appareils non autorisés.