Vos logs s’accumulent. Personne ne les lit.

Les menaces passent inaperçues.

Sans corrélation centralisée de vos événements de sécurité, chaque alerte isolée reste un signal faible. Diskod déploie et opère votre SIEM pour transformer vos logs en intelligence de sécurité actionnable — en temps réel, 24h/24.

Sans SIEM, vous volez à l’aveugle

Les conséquences d’une absence de visibilité sur vos événements de sécurité sont critiques.

Menaces non détectées

Sans corrélation, une tentative de brute-force suivie d’une connexion réussie puis d’une exfiltration de données reste invisible. Chaque équipement génère ses alertes isolément.

Temps de détection catastrophique

En moyenne, une entreprise sans SIEM met 287 jours à détecter une intrusion. Près de 10 mois pendant lesquels l’attaquant se déplace librement dans votre réseau.

Non-conformité réglementaire

PCI-DSS, ISO 27001, loi 09-08 : toutes exigent la journalisation centralisée et la traçabilité des accès. Sans SIEM, vous êtes en infraction et exposé aux sanctions.

Réponse aux incidents improvisée

Quand l’incident survient, sans historique centralisé ni timeline des événements, l’investigation forensique est quasi impossible. Vous ne savez ni ce qui s’est passé, ni depuis quand.

Le SIEM en chiffres

Des réalités qui justifient d’investir dans la détection avant qu’il ne soit trop tard.

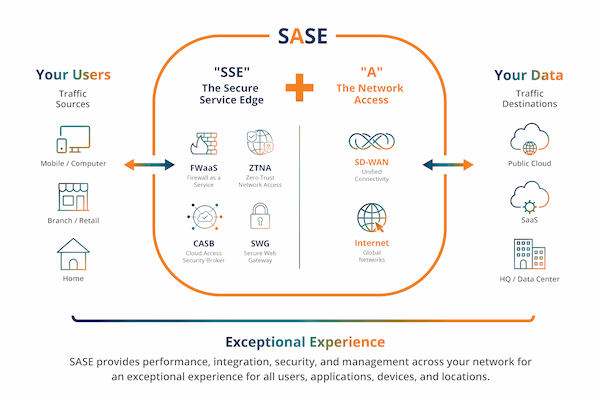

Notre approche SIEM : de la collecte à la réponse

Diskod déploie, configure et opère votre SIEM pour une détection efficace et une réponse rapide.

Collecte centralisée des logs

Agrégation de tous vos logs : pare-feu, serveurs, Active Directory, VPN, applications métier, cloud. Un point unique de visibilité sur l’ensemble de votre SI.

Corrélation & règles de détection

Règles de corrélation sur mesure adaptées à votre environnement. Détection de scénarios complexes : mouvement latéral, escalade de privilèges, exfiltration de données.

Alertes intelligentes

Seuils adaptatifs, scoring de risque et enrichissement contextuel. Chaque alerte est qualifiée, priorisée et routeée vers le bon interlocuteur. Fini les faux positifs en cascade.

Tableaux de bord & reporting

Dashboards temps réel pour vos équipes sécurité et rapports de conformité automatiques pour la direction. Vue synthétique de votre posture de sécurité à tout instant.

Threat Intelligence intégrée

Enrichissement automatique des alertes avec des flux de Threat Intelligence (IoC, IP malveillantes, signatures). Votre SIEM connaît les menaces avant qu’elles ne vous atteignent.

SOAR & réponse automatisée

Playbooks de réponse automatique : isolation d’un poste compromis, blocage d’une IP, notification des équipes. De la détection à la réaction en quelques secondes.

Comment Diskod déploie votre SIEM

Un déploiement structuré, de l’audit à l’opération continue.

Cartographie & périmètre

Inventaire de toutes vos sources de logs (réseau, système, applicatif, cloud), définition des cas d’usage prioritaires et conception de l’architecture de collecte.

Déploiement & intégration

Installation de la plateforme SIEM, configuration des connecteurs et parsers, intégration avec vos équipements existants. Normalisation des formats de logs.

Règles & calibrage

Création des règles de corrélation, calibrage des seuils d’alerte, réduction des faux positifs. Phase de tuning intensive pour une détection précise et fiable.

Opération & amélioration

Supervision continue 24/7, mise à jour des règles face aux nouvelles menaces, rapports mensuels de sécurité. Votre SIEM reste performant et à jour.

Nos autres expertises en surveillance IT

Le SIEM s’intègre dans un écosystème complet de surveillance et d’optimisation.

Monitoring & Surveillance IT

Supervision proactive 24/7 de vos serveurs, réseaux et services critiques.

Découvrir →

Gestion des performances applicatives (APM)

Traçage des transactions et optimisation des temps de réponse de vos applications.

Découvrir →

Gestion des vulnérabilités

Scan automatisé, priorisation et remédiation des failles de sécurité.

Découvrir →

Gestion des incidents & problèmes

Détection, qualification et résolution structurée des incidents IT.

Découvrir →

Automatisation des processus IT (ITPA)

Automatisation des tâches récurrentes pour libérer vos équipes et réduire les erreurs.

Découvrir →

Gestion des configurations

CMDB centralisée, suivi des changements et conformité des configurations IT.

Découvrir →

Gestion des mises à jour & patchs

Déploiement maîtrisé des correctifs de sécurité et mises à jour système.

Découvrir →

Capacity Planning

Anticipation des besoins en ressources et optimisation de la capacité infrastructure.

Découvrir →Ce que disent nos clients

« Avant Diskod, nos logs dormaient sur des serveurs éparpillés. En 3 mois, ils ont déployé un SIEM qui corrèle 15 000 événements par seconde. Dès la première semaine, nous avons détecté des tentatives d’accès non autorisées qui passaient inaperçues depuis des mois. »

Questions fréquentes sur le SIEM

Tout ce que vous devez savoir avant de déployer votre solution de gestion des événements de sécurité.

Le SIEM (Security Information and Event Management) est une plateforme qui collecte, normalise, corrèle et analyse les logs de sécurité de l’ensemble de votre infrastructure IT en temps réel. Il détecte les menaces que les outils isolés ne voient pas en croisant les événements provenant de différentes sources.

Pratiquement tout : pare-feu (Fortinet, Palo Alto, pfSense), serveurs Windows/Linux, Active Directory, Office 365, Azure/AWS, VPN, proxy web, antivirus, bases de données, applications métier. Le SIEM s’adapte à votre environnement, pas l’inverse.

Un déploiement SIEM typique prend entre 4 et 12 semaines selon la complexité de votre infrastructure. La phase de tuning (calibrage des règles et réduction des faux positifs) peut s’étendre sur 2 à 3 mois supplémentaires pour atteindre une précision optimale.

Les deux modèles sont possibles. Le SIEM on-premise offre un contrôle total sur vos données (souvent requis pour la conformité). Le SIEM cloud réduit les coûts d’infrastructure et la maintenance. Diskod vous recommande l’option la plus adaptée à vos contraintes réglementaires et budgétaires.

Idéalement oui, mais Diskod propose un service SIEM managé (SOC-as-a-Service) où nos analystes surveillent votre plateforme 24/7. Vous bénéficiez de l’expertise sans recruter. Nous pouvons aussi former votre équipe interne pour une gestion autonome progressive.

Le coût dépend du volume de logs (EPS — événements par seconde), du nombre de sources et du modèle (on-premise vs cloud, managé vs autonome). Un audit initial gratuit nous permet de dimensionner précisément votre besoin et de vous proposer une offre transparente.

Vos logs contiennent déjà les signaux. Il suffit de les écouter.

Nos experts évaluent gratuitement votre maturité SIEM et vous proposent une feuille de route sur mesure.