Les données de vos citoyens sont sur un serveur sans chiffrement.

Données d’état civil, dossiers médicaux, informations fiscales : vos serveurs contiennent les données les plus sensibles du pays. Sans classification, sans chiffrement et sans contrôle d’accès stricts, chaque accès non autorisé est une brèche de souveraineté. Diskod protège vos données publiques de bout en bout.

Les risques pour les données publiques

Sans protection adéquate, les données citoyennes sont exposées à des menaces croissantes.

Fuites de données citoyennes

Un accès non contrôlé à une base de données d’état civil peut exposer des millions de citoyens. Les conséquences sont juridiques, politiques et sociétales.

Absence de classification

Sans classification des données, les informations confidentielles sont traitées comme des données ordinaires : même stockage, mêmes accès, même niveau de protection.

Souveraineté compromise

Des données hébergées hors du territoire national ou chez des fournisseurs cloud non souverains échappent à la juridiction marocaine.

Non-conformité DNSSI

La directive impose des mesures précises de protection des données sensibles. Sans mise en conformité, l’administration s’expose aux sanctions et audits défavorables.

Protection des données en chiffres

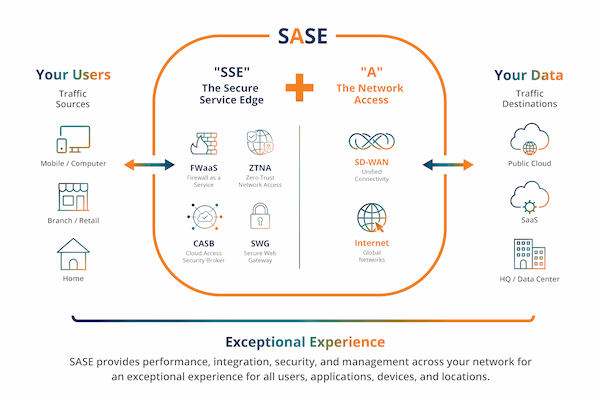

Notre approche de protection des données sensibles

Une démarche complète de la classification au contrôle continu.

Classification des données

Cartographie de l’ensemble de vos données, classification par niveau de sensibilité (DGSSI), définition des politiques de traitement associées.

Chiffrement de bout en bout

Chiffrement au repos (AES-256), en transit (TLS 1.3) et en traitement. Clés de chiffrement gérées par l’administration, jamais par le prestataire.

Contrôle d’accès strict

RBAC, MFA obligatoire, principe du moindre privilège. Chaque accès est authentifié, autorisé et tracé pour la conformité et l’audit.

Hébergement souverain

Datacenters certifiés sur le territoire marocain. Aucune donnée sensible ne quitte la juridiction nationale. Conformité totale avec la DNSSI.

DLP & prévention des fuites

Solutions de Data Loss Prevention pour détecter et bloquer toute tentative d’exfiltration de données sensibles : email, USB, cloud, impression.

Traçabilité et audit

Journalisation complète des accès aux données sensibles. Rapports de conformité automatiques pour les audits DGSSI et CNDP.

Mise en œuvre en 4 étapes

Cartographie des données

Inventaire exhaustif de toutes les données détenues par l’administration : localisation, volumes, propriétaires, flux de traitement.

Classification & politique

Affectation d’un niveau de classification à chaque type de donnée. Définition des règles de stockage, d’accès, de partage et de rétention.

Déploiement des protections

Mise en place du chiffrement, des contrôles d’accès, du DLP et de la journalisation. Tests de pénétration pour valider l’efficacité.

Supervision & conformité continue

Monitoring permanent des accès aux données sensibles, alertes en temps réel, rapports d’audit automatiques, révisions périodiques.

Nos autres expertises pour le secteur public

Découvrez nos autres solutions IT adaptées à votre secteur.

« Diskod a classifié l’intégralité de nos données et déployé un chiffrement de bout en bout en 6 semaines. Lors du contrôle DGSSI, nous étions 100% conformes. Un travail remarquable. »

Questions fréquentes

L’administration conserve la maîtrise totale des clés de chiffrement. Diskod met en place l’infrastructure de gestion des clés (KMS) mais ne détient jamais les clés privées.

Avec les solutions modernes de chiffrement matériel (AES-NI), l’impact sur les performances est inférieur à 3%. Transparent pour les utilisateurs.

Nous procédons par phases : classification du patrimoine existant, migration chiffrée progressive, puis application des politiques aux nouvelles données. Zéro interruption de service.