Un ransomware sur votre réseau OT.

La ville entière est dans le noir.

Les attaques sur les infrastructures énergétiques ne sont plus théoriques. Colonial Pipeline, le réseau électrique ukrainien, SolarWinds : chaque année apporte son lot de cyberattaques devastatrices sur les systèmes OT/ICS. Diskod protège vos infrastructures critiques avec une approche de cybersécurité industrielle adaptée aux contraintes du secteur énergétique : disponibilité absolue, protocoles legacy et convergence IT/OT.

Les infrastructures critiques sous menace permanente

Le secteur énergétique est la cible privilégiée des groupes APT étatiques et des cybercriminels.

Surface d’attaque OT exposée

La convergence IT/OT ouvre des brèches inédites. Les automates connectés à Internet pour la télégestion, les accès distants des intégrateurs et les passerelles cloud créent des vecteurs d’attaque que les firewalls IT classiques ne protègent pas. Chaque point de connexion entre le monde IT et le monde OT est une porte d’entrée potentielle.

Impact physique des cyberattaques

Contrairement à l’IT, une cyberattaque sur l’OT a des conséquences physiques immédiates : coupures d’électricité, explosions de transformateurs, débordements de bassins, arrêts de turbines. Les vies humaines sont en jeu. Un ransomware sur un système de contrôle-commande peut paralyser une région entière.

Protocoles sans sécurité native

Modbus, DNP3, IEC 61850 ont été conçus pour la fiabilité, pas pour la sécurité. Pas d’authentification, pas de chiffrement, pas de contrôle d’intégrité. Toute personne ayant accès au réseau OT peut envoyer des commandes aux automates — arrêter un générateur, ouvrir une vanne, modifier un seuil de pression.

Pression réglementaire croissante

La loi 05-20 sur la cybersécurité, la DNSSI et les directives internationales (NIS2, IEC 62443) imposent aux opérateurs d’infrastructures critiques un cadre strict. Les audits se multiplient, les sanctions s’alourdissent et les délais de mise en conformité se raccourcissent. Chaque retard expose l’opérateur à des pénalités et des risques réputationnels.

Cybersécurité OT en chiffres

Nos solutions de cybersécurité OT

Diskod déploie une défense en profondeur adaptée aux contraintes spécifiques des environnements industriels énergétiques.

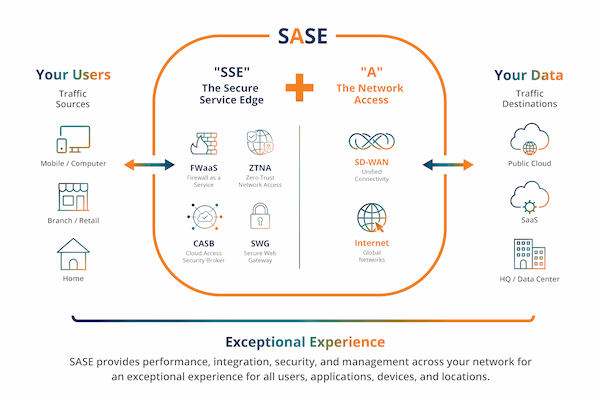

Segmentation IT/OT (Purdue)

Mise en place du modèle Purdue pour séparer les niveaux : entreprise (L4-L5), DMZ industrielle (L3.5), contrôle (L3), supervision (L2), automates (L1) et capteurs (L0). Firewalls industriels, data diodes et passerelles sécurisées pour contrôler chaque flux entre les zones.

Détection d’intrusions OT (IDS)

Système de détection d’intrusions spécialisé pour les réseaux industriels. Analyse comportementale des flux OT, détection des commandes anormales sur les protocoles industriels et identification des techniques d’attaque spécifiques (reconnaissance SCADA, injection de commandes, replay attacks).

Accès distants sécurisés

Remplacement des accès VPN non contrôlés par des solutions d’accès distant privilégié (PRA). Session recording, MFA, just-in-time access et kill switch pour chaque connexion d’intégrateur ou de fournisseur à votre réseau OT. Plus aucun accès non tracé.

Conformité IEC 62443

Accompagnement complet vers la conformité IEC 62443 : analyse d’écart, définition des zones et conduits, évaluation des niveaux de sécurité cibles (SL-T), remédiation technique et préparation aux audits. Intégration avec les exigences DNSSI et loi 05-20.

Threat Intelligence OT

Veille sur les menaces spécifiques au secteur énergétique : groupes APT ciblant l’énergie (Sandworm, Dragonfly, Triton), vulnérabilités ICS-CERT, exploits sur les automates. Intégration des IoC dans vos systèmes de détection pour une protection proactive.

Réponse aux incidents OT

Equipe de réponse spécialisée en incidents OT : investigation forensique sur automates et réseaux industriels, confinement sans arrêt de production, éradication et restauration. Plans de réponse pré-établis spécifiques aux scénarios énergétiques.

Notre méthodologie

Une approche IEC 62443 pour sécuriser vos infrastructures sans compromettre la disponibilité.

Évaluation de la posture OT

Audit complet de votre environnement industriel : inventaire des actifs, cartographie des flux, analyse des vulnérabilités, tests d’intrusion OT non intrusifs et évaluation de la maturité sécurité selon IEC 62443.

Stratégie de défense en profondeur

Définition des zones de sécurité, des niveaux cibles (SL-T), de l’architecture de segmentation et du plan de remédiation priorisé par risque métier. Alignement avec la réglementation marocaine et les standards internationaux.

Déploiement sécurité OT

Mise en œuvre progressive des contrôles de sécurité : segmentation réseau, déploiement IDS, configuration des accès distants sécurisés et intégration SIEM. Chaque étape est validée sans interruption de production.

SOC OT & amélioration continue

Supervision 24/7 par notre SOC spécialisé, gestion des vulnérabilités OT, exercices de crise, red team industriel et évolution continue de la posture de sécurité face aux nouvelles menaces.

Nos autres expertises pour l’énergie

La cybersécurité OT s’intègre dans un écosystème complet d’expertises pour le secteur énergétique.

Ce que disent nos clients

« L’audit de sécurité OT de Diskod a révélé des vulnérabilités critiques que nous ignorions complètement. Leur approche pragmatique nous a permis de sécuriser nos systèmes SCADA sans aucune interruption de production. Le SOC OT nous donne une tranquillité d’esprit que nous n’avions jamais eue. »

Questions fréquentes

Réponses aux questions courantes sur la cybersécurité des infrastructures critiques.

Absolument. Notre méthodologie est conçue pour zéro interruption. Les sondes IDS sont passives, la segmentation est déployée progressivement pendant les fenêtres de maintenance planifiées, et chaque changement est validé en environnement de test avant mise en production.

Les automates qui ne peuvent pas être mis à jour sont protégés par des contrôles compensatoires : micro-segmentation, virtual patching via IPS industriel, whitelisting applicatif et surveillance comportementale renforcée. L’objectif est de réduire le risque sans toucher à l’équipement.

Un SOC OT nécessite des analystes formés aux protocoles industriels, des outils de détection spécifiques et des procédures de réponse adaptées (on ne peut pas isoler un automate comme on isole un poste de travail). Notre SOC combine l’expertise IT et OT pour une couverture complète.

Oui. Nous accompagnons les opérateurs d’infrastructures critiques dans leur mise en conformité avec la loi 05-20 et ses décrets d’application. Notre approche intègre également les référentiels DNSSI, IEC 62443 et les bonnes pratiques ANSSI pour une conformité complète.

Oui. Nous organisons des exercices de crise sur table et des simulations red team OT pour tester vos procédures de réponse. Les scénarios sont adaptés à votre contexte : ransomware sur le réseau OT, compromission d’un accès intégrateur, attaque sur les systèmes de télégestion.

Le budget dépend de la taille et de la complexité de votre environnement. Un audit initial de posture OT démarre à partir de 150 000 MAD. Le déploiement complet (segmentation, IDS, SOC) s’échelonne généralement sur 12 à 18 mois avec un investissement progressif. Notre audit gratuit vous donne une première estimation.

Protégez vos infrastructures critiques

Audit de cybersécurité OT gratuit : nous évaluons votre posture de sécurité industrielle et identifions les vulnérabilités critiques en 48h.