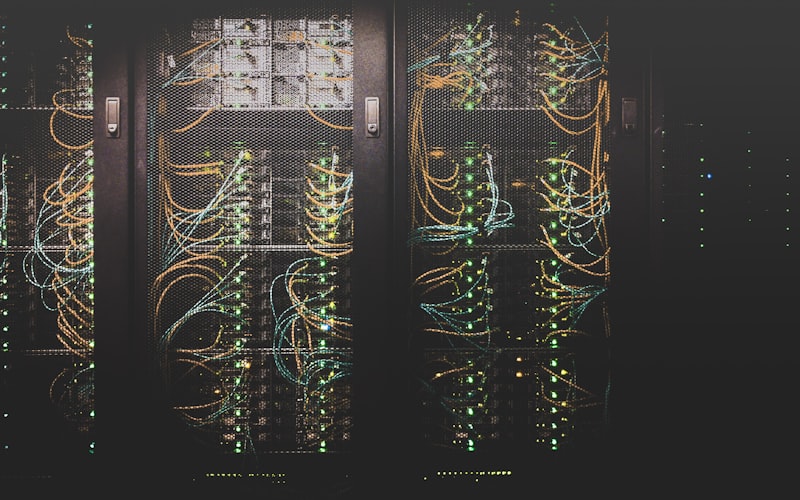

Un ransomware a arrêté votre chaîne de production.

Pendant 5 jours.

Les cyberattaques sur les systèmes industriels ont augmenté de 300% en 5 ans. Un simple mail de phishing peut traverser le réseau bureautique, atteindre les automates et arrêter toute la production. Diskod sécurise la convergence IT/OT avec une architecture IEC 62443.

Votre réseau industriel est une porte ouverte

La convergence IT/OT crée des vulnérabilités critiques lorsqu’elle n’est pas architecturée avec une segmentation rigoureuse.

Réseau plat IT/OT

Aucune segmentation entre la bureautique et les automates. Un clic sur un mail de phishing peut propager un malware jusqu’aux systèmes SCADA.

Accès distants non sécurisés

Fournisseurs et intégrateurs accèdent aux automates via TeamViewer ou VPN partagé. Aucune traçabilité, aucune authentification forte, aucun contrôle des sessions.

Automates non patchés

Windows XP, firmwares obsolètes, protocoles non chiffrés : les automates fonctionnent avec des vulnérabilités connues depuis des années.

Aucune visibilité OT

Sans monitoring des protocoles industriels (Modbus, OPC-UA), les activités anormales sur le réseau OT ne sont jamais détectées. Les attaquants passent inaperçus.

Sécurité OT en chiffres

Nos solutions de sécurité OT/IT

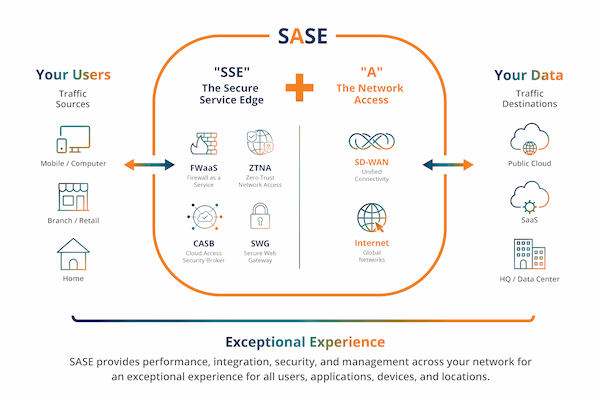

Diskod applique le modèle Purdue/ISA-95 et la norme IEC 62443 pour sécuriser la convergence IT/OT de manière pragmatique et progressive.

Segmentation Purdue

Architecture en zones et conduits selon ISA-95/IEC 62443 : séparation physique et logique entre les niveaux IT, DMZ et OT avec contrôle strict des flux.

Firewall industriel

Firewalls spécialisés OT (Fortinet, Palo Alto) avec inspection des protocoles industriels (Modbus, OPC-UA, S7) et règles adaptées aux flux de production.

Détection d’anomalies OT

Sonde passive sur le réseau OT pour identifier les comportements anormaux : commandes inhabituelles, firmware modifié, scan de ports sur le réseau industriel.

Accès distant sécurisé

Bastion d’accès OT avec enregistrement de session, authentification MFA, accès temporaire et approbation multi-niveaux pour les interventions fournisseurs.

SOC OT dédié

Centre de supervision spécialisé OT avec corrélation SIEM IT/OT, playbooks de réponse aux incidents industriels et équipe formée aux protocoles ICS.

Conformité IEC 62443

Audit de maturité, définition des Security Levels (SL), plan de remédiation et accompagnement vers la conformité complète IEC 62443-3-3.

Notre démarche sécurité OT

Audit de sécurité OT

Cartographie des réseaux industriels, inventaire des automates, analyse des vulnérabilités et évaluation du niveau de maturité IEC 62443.

Architecture Purdue

Conception de la segmentation par zones et conduits, définition de la DMZ industrielle et des règles de flux entre IT et OT.

Déploiement progressif

Mise en place pendant les fenêtres de maintenance : firewalls, sondes, bastion d’accès. Validation à chaque étape sans impact production.

SOC OT & amélioration

Activation de la supervision OT 24/7, réponse aux incidents, hunting proactif et amélioration continue de la posture de sécurité.

Nos autres expertises pour l’industrie

Découvrez nos autres solutions IT adaptées à votre secteur.

Ce que disent nos clients

« Après un incident qui a arrêté notre production pendant 3 jours, nous avons fait appel à Diskod. La segmentation Purdue et le SOC OT nous donnent aujourd’hui une visibilité et une protection que nous n’avions jamais eues. Zéro incident OT depuis 18 mois. »

Questions fréquentes

Non. Nous déployons la segmentation progressivement pendant les fenêtres de maintenance planifiées. Chaque étape est validée avant de passer à la suivante. Les flux de production légitimes sont autorisés dès le départ.

Nos sondes OT fonctionnent en mode passif (port mirroring) : elles analysent le trafic sans injecter de paquets sur le réseau industriel. Aucun impact sur les automates, les temps de cycle ou la disponibilité de la production.

Nous déployons un bastion d’accès OT : le fournisseur se connecte au bastion (MFA), demande un créneau d’accès (approuvé par votre équipe), et sa session est enregistrée intégralement. Plus de TeamViewer ni de VPN partagé.

Pas encore légalement obligatoire, mais la DNSSI recommande son adoption pour les OIV (Opérateurs d’Importance Vitale). C’est le référentiel international de référence qui deviendra inévitable avec la montée des menaces ICS.

Protégez votre production contre les cybermenaces

Audit de sécurité OT gratuit : nous cartographions vos vulnérabilités industrielles en 48h.